La juventud de hoy

miércoles, 4 de mayo de 2011

sábado, 26 de marzo de 2011

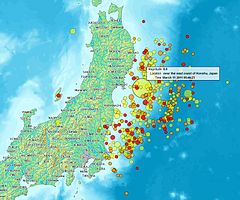

TSUNAMI EN JAPON

Terremoto y tsunami de Japón de 2011

| Terremoto y tsunami de Japón de 2011 | |

|---|---|

| |

| Fecha | 11 de marzo de 2011 |

| Tipo | Falla inversa interplacas (Pacífica, Norteamericana) |

| Magnitud | 9.0 MW |

| Profundidad | 24 km |

| Coordenadas del epicentro |  38°19′19″N 142°22′8″E / 38.322, 142.369Coordenadas: 38°19′19″N 142°22′8″E / 38.322, 142.369Coordenadas:  38°19′19″N 142°22′8″E / 38.322, 142.369 38°19′19″N 142°22′8″E / 38.322, 142.369 |

| Consecuencias | |

| Zonas afectadas | Japón y daños menores en países de la costa del Océano Pacífico |

| Réplicas | 314 |

| Víctimas | 9.523 muertos, y 16.094 desaparecidos. |

| Este artículo o sección se refiere o está relacionado con un desastre reciente. La información de este artículo es susceptible de estar sujeta a cambios frecuentes. Por favor, no agregues datos especulativos y recuerda colocar referencias a fuentes fiables para dar más detalles. |

El terremoto y tsunami de Japón de 2011, denominado oficialmente por la Agencia Meteorológica de Japón como el terremoto de la costa del Pacífico en la región de Tōhoku de 2011 fue un terremoto de magnitud 9,0 MW[1] que creó olas de maremoto de hasta 10 m. El terremoto ocurrió a las 14:46:23 hora local (05:46:23 UTC) del viernes 11 de marzo de 2011. El epicentro del terremoto se ubicó en el mar, frente a la costa de Honshu, 130 km al este de Sendai, en la prefectura de Miyagi, Japón. En un primer momento se calculó su magnitud en 7,9 grados MW, que fue posteriormente incrementada a 8,8, después a 8,9 grados por el Servicio Geológico de los Estados Unidos (USGS). Finalmente a 9,0 grados MW, confirmado por la Agencia Meteorológica de Japón y el Servicio Geológico de los Estados Unidos El terremoto duró aproximadamente 2 minutos según expertos. El Servicio Geológico de Estados Unidos explicó que el terremoto ocurrió a causa de un desplazamiento en proximidades de la zona de la interfase entre placas de subducción entre la placa del Pacífico y la placa Norteamericana. En la latitud en que ocurrió este terremoto, la placa del Pacífico se desplaza en dirección oeste con respecto a la placa Norteamericana a una velocidad de 83 mm/año. La placa del Pacífico se mete debajo de Japón en la fosa de Japón, y se hunde en dirección oeste debajo de Asia

Dos días antes, este terremoto había sido precedido por otro temblor importante, pero de menor magnitud, ocurrido el miércoles 9 de marzo de 2011, a las 02:45:18 UTC en la misma zona de la costa oriental de Honshū, Japón y que tuvo una intensidad de 7,2 MW a una profundidad de 14,1 kilómetros. También ese día las autoridades de la Agencia Meteorológica de Japón dieron una alerta de maremoto, pero sólo local, para la costa este de ese país.

La magnitud de 9,0 MW lo convirtió en el terremoto más potente sufrido en Japón hasta la fecha así como el cuarto más potente del mundo de todos los terremotos medidos hasta la fecha Desde 1973 la zona de subducción de la fosa de Japón ha experimentado nueve eventos sísmicos de magnitud 7 o superior. El mayor fue un terremoto ocurrido en diciembre de 1994 que tuvo una magnitud de 7,8, con epicentro a unos 260 km al norte del terremoto del 11 de marzo del 2011, el cual causó 3 muertos y unos 300 heridos.

Horas después del terremoto y su posterior tsunami, el volcán Karangetang en las Islas Celebes (Indonesia) entró en erupción a consecuencia del terremoto inicial La NASA con ayuda de imágenes satelitales ha podido comprobar que el movimiento telúrico pudo haber movido la Isla Japonesa aproximadamente 2,4 metros, y alteró el eje terrestre en aproximadamente 10 centímetros ver mas

miércoles, 23 de marzo de 2011

LA INTERNET

INTERNET SEGURO RECOMENDACIONES PARA EDUCADORES, PADRES Y ESTUDIANTES

Son múltiples los riesgos a los que se enfrenta la niñez, la juventud (y la sociedad en general) cuando acceden a Internet. Cada vez que sucede un hecho delictivo en el que los malos de la historia contactan a su víctima por medio de la Red, los medios de comunicación hacen amplio despliegue del hecho. Y eso está bien; sin embargo, a los pocos días todo pasa al olvido y después de un tiempo la historia se repite y tan solo cambian los nombres de víctimas y victimarios.

La situación anterior tiende a agravarse en la medida en que sectores más amplios de la población puedan acceder a conexiones de Internet de banda ancha por el aumento de la oferta y la reducción en el costo de este servicio. Es por esta razón que tanto en hogares, como en Instituciones Educativas (IE), se deben acometer con toda seriedad acciones tendientes a lograr que los menores adopten conductas responsables y preventivas, cuando navegan y se interrelacionan con otras personas en Internet.

Estas acciones tienen carácter de urgencia pues las Tecnologías de la Información y las Comunicaciones (TIC) llegaron para quedarse y hacer presencia en todos los ámbitos de la sociedad. Más urgentes aún, si tenemos en cuenta que la niñez y la juventud están cada día más expuestas a computadores y dispositivos móviles que ofrecen conexión a Internet, tal como se expone en el documento del BID “TIC en Educación: Una Innovación Disruptiva”.

Concretamente, son cada vez más los hogares que cuentan con acceso a Internet y, en el campo educativo, muchas IE actualmente implementan iniciativas transformadoras tales como integrar servicios Web 2.0 en los procesos educativos, un computador portátil por estudiante, etc.; todo lo anterior, con Internet de por medio.

Ahora, si bien es cierto que estas iniciativas ofrecen beneficios inmensos para docentes y estudiantes, también conllevan potenciales riesgos y responsabilidades por parte del usuario. Por esto resulta de la mayor urgencia que los estudiantes desarrollen habilidades para identificar, evitar y defenderse de los peligros y amenazas que se les puedan presentar cuando navegan por Internet y cuando interactúan a través de redes sociales.

A continuación se reseñan algunas de las propuestas más significativas sobre el tema. Ellas ofrecen información, materiales pedagógicos y guías para docentes, padres y menores, para lograr una navegación e interacción seguras para todos:

RECOMENDACIONES PARA ESTUDIANTES

Cuando navego y cuando me relaciono con otras personas en Internet, pongo realmente todo mi empreño para no causar daño a nadie y para mantenerme alejado de amenazas y problemas. Por lo tanto, me comprometo a:

1. No dar nunca, a personas que no conozca de manera presencial, mi información personal (dirección particular, número de teléfono, etc.), mí Institución Educativa (nombre, ubicación, etc.) o mí familia (nombres de padres y hermanos, etc.).

2. Respetar la información que tengo de mis amigos y no publicarla en Internet sin su autorización.

3. No revelar nunca a nadie, que no sean mis padres o acudientes (ni siquiera a mis mejores amigos), mis claves de acceso al correo electrónico y a las redes sociales. Esto evitará que me suplanten.

4. Utilizar contraseñas fuertes, difíciles de adivinar, con longitud de al menos 8 caracteres, que incluyan la combinación de números y letras.

5. Cerrar completamente tanto mis cuentas de correo electrónico como de redes sociales cuando termino de utilizar el computador.

6. No enviar nunca fotografías mías o de mis familiares, sin el permiso de mis padres.

7. Informar a padres y profesores cuando encuentre información que me haga sentir incómodo(a) y/o amenazado(a).

8. No realizar procedimientos en Internet que cuesten dinero, sin el permiso de mis padres.

9. Nunca contestar a mensajes que sean agresivos, obscenos, amenazantes o que me hagan sentir mal o amenazado.

10. No responder correos electrónicos de personas que yo no conozca personalmente.

11. Avisar a padres y docentes cuando alguien me ofrezca un regalo y me suministre una dirección a la que deba ir para recibirlo.

12. No aceptar citas de desconocidos y avisar inmediatamente a padres y docentes. Siempre recuerdo que hay personas que no siempre son lo que dicen ser; por ejemplo, alguien me puede decir que es un niño de 12 años y en realidad ser un señor 45.

13. Desconfiar de aquellas personas recién conocidas que quieren verme por medio de la cámara Web del computador o que encienden su cámara sin que yo lo haya solicitado.

14. Cuidarme en los ambientes tecnológicos como lo haría cuando salgo a la calle; utilizando mi criterio para seleccionar los sitios que visito en la Red y las personas con las que interactúo.

15. No permitirles a mis amigos por Internet, cosas que no les permito a mis amigos del colegio o del barrio.

16. Permitir, en las redes sociales en las que participo (Facebook, Hi5, MySpace, etc.), que únicamente mis amigos puedan ver y comentar lo que comparto, lo que publico en el muro y en lo que yo esté etiquetado.

17. Permitir, en las redes sociales en las que participo (Facebook, Hi5, etc.), que solamente mis amigos puedan ver mi información de contacto y mis fotografías.

18. Reflexionar, antes de subir una fotografía a un sitio social, si la foto se presta para que otra persona la descargue y me haga daño a mí o a otras personas.

19. Aceptar solicitudes de amistad en redes sociales que provengan únicamente de personas conocidas.

20. No utilizar, en las redes sociales en las que participo, identidades falsas para suplantar personas.

21. Nunca descargar, instalar o copiar nada de Internet sin el permiso previo de padres o docentes.

CÓMO PROTEGERSE DE LOS VIRUS INFORMÁTICOS

Los Virus informáticos se han convertido en una continua pesadilla, especialmente, para los usuarios del correo electrónico. Es muy probable que usted o algún conocido suyo haya sido víctima de estos molestos ‘bichos’ informáticos que aparecen donde uno menos lo espera.

Para propagar sus creaciones y lograr sus fines, quienes se dedican a fabricar Virus frecuentemente apelan a inclinaciones emocionales profundas de sus posibles víctimas como: el miedo, la curiosidad, el deseo, el sexo, la codicia, la compasión o incluso la bondad natural, para lograr sus fines.

Muchas veces advierten a su víctima mediante un correo electrónico en el que le comunican que tiene infectado el computador con un peligroso virus que borrará toda la información contenida en el disco duro. Muy amablemente ofrecen el software que solucionará el problema o una dirección de Internet desde la cual éste se puede descargar. Lo cierto es que cuando la víctima ejecuta esos programas, se activa el verdadero virus o queda desprotegido el computador para que ingresen los ‘crackers’ [1] quienes lo puedan utilizar, sin ser descubiertos, para atacar sistemas de terceros.

En otros casos se aprovechan de la curiosidad e ignorancia de su víctima para lograr que ésta abra un mensaje de correo electrónico infectado, con argumentos como que al abrirlo podrá ver fotos de alguna actriz famosa desnuda o las últimas imágenes de alguna noticia de actualidad. Muchos de estos mensajes provienen de personas conocidas, que ya tienen infectado su computador; de esta forma se evita la desconfianza sobre la autenticidad del mensaje.

Por ejemplo, un gusano [2] llamado “Prestige” se propaga mediante un correo electrónico en cuyo asunto (subject) dice: "fotos INEDITAS del PRESTIGE en el fondo del Atlántico". Sin embargo, lo que realmente incluye el archivo adjunto no son fotos, sino un virus informático. El Virus “SirCam” es otro ejemplo que ha engañado miles de usuarios en todo el mundo. Viene en un archivo adjunto (attachement) a un mensaje de correo electrónico cuyo asunto (subject) dice: "Hola, ¿cómo estás?"; además, se puede leer en el cuerpo del mensaje: "Te mando este archivo para que me des tu punto de vista. Nos vemos pronto". Cuando el usuario abre el archivo para revisarlo y poder así dar una opinión, el virus infecta el computador y se reenvía automáticamente a quienes aparecen en la libreta de direcciones del usuario infectado. Por este motivo, el virus llega remitido regularmente por una persona conocida. ver mas

TALLER

Con base en la lectura anterior resuelva las siguientes preguntas: Grupos de dos, pero lo deben colgar en el blog individualmente:

1.- Será mejor no acceder a internet para no ser víctima de la Red en un hecho delictivo? Dé su opinión personal.

2.- Qué conductas responsables y preventivas se deben adoptar, cuando se navega y se interrelacionan con otras personas en Internet.

3.- Describa varias consecuencias que causan los virus informáticos.

4.- Cómo engaña a los usuarios de red, el virus SirCam?

5.- Qué enseñanza le deja la lectura anterior?

6.- Cuelgue un video que hable de virus informáticos

NOTA: Recuerden que el sistema muestra la fecha de publicación. Bien ordenada y estructurada la presentación

SOLUCION

1. La internet es de gran importancia, ya que hoy en dia esta ha llegado a formar una parte importante de nuestra vida. Esta nos ha traído muchos beneficios por lo que no sería ideal dejar de acceder a esta. Lo más conveniente sería ser más precavido a la hora de acceder a una red social para asi no caer en un hecho delictivo el cual pueda llegar a perjudicarnos de muchas maneras.

2. Las medidas que podemos tomar son las siguientes:

· No dar información a las personas desconocidas.

· Evitar subir fotos tanto nuestras como de nuestros familiares y amistades.

· No suplantar en las redes sociales a las personas conocidas.

· Ser desconfiados a la hora de aceptar solicitudes de amistad a personas que no conozcamos.

· No aceptar citas a personas extrañas.

· En el caso de sentirnos amenazados por algún comentario o acción dar avisos a nuestros padres o personas que nos puedan ayudar y aconsejar de muchas maneras.

· Cuidarnos de los ambientes tecnológicos que frecuentamos en internet.

· Nunca descargar o instalar nada sin antes haber consultado con nuestros padres.

· No permitir a las amistades de internet aquello que no le permitimos hacer a nuestras amistades del colegio o nuestro barrio.

· Cerrar completamente todas mis redes sociales al momento de dejar de utilizar el computador.

3. Las consecuencias que pueden causar los virus informáticos son:

· Un virus puede dejar desprotegido el computador, facilitando el ingreso de los “crackers” quienes lo pueden utilizar sin ser descubiertos para atacar sistemas de terceros.

· En otros casos se aprovechan de la curiosidad e ignorancia de su víctima para lograr que ésta abra un mensaje de correo electrónico infectado, con argumentos como que al abrirlo podrá ver fotos de alguna actriz famosa desnuda o las últimas imágenes de alguna noticia de actualidad. Muchos de estos mensajes provienen de personas conocidas, que ya tienen infectado su computador; de esta forma se evita la desconfianza sobre la autenticidad del mensaje. Como lo hace el virus llamado “Prestige”.

4. El Virus “SirCam” ha engañado miles de usuarios en todo el mundo. Viene en un archivo adjunto (attachement) a un mensaje de correo electrónico cuyo asunto (subject) dice: "Hola, ¿cómo estás?"; además, se puede leer en el cuerpo del mensaje: "Te mando este archivo para que me des tu punto de vista. Nos vemos pronto". Cuando el usuario abre el archivo para revisarlo y poder así dar una opinión, el virus infecta el computador y se reenvía automáticamente a quienes aparecen en la libreta de direcciones del usuario infectado. Por este motivo, el virus llega remitido regularmente por una persona conocida.

5. La enseñanza que me ha dejado la lectura anterior es que debemos tener más cuidado al momento de hacernos miembros de una red social y elegir mejor las personas con las que pensemos interactuar a diario. Evitar aceptar solicitudes o mensajes de desconocidos; no todos tienen buenas intenciones.

jueves, 10 de marzo de 2011

Suscribirse a:

Entradas (Atom)